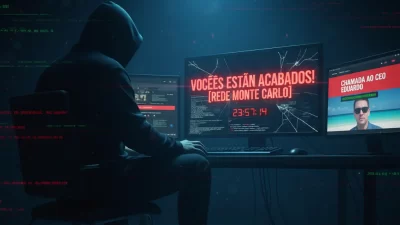

O caso da KPN Logistics, vítima do grupo de ransomware Akira, é um alerta brutal sobre a fragilidade digital. E no Brasil, onde a cultura de segurança é ainda mais precária, o risco é sistêmico.

Uma empresa que sobreviveu a duas guerras mundiais, à Grande Depressão e a 158 anos de transformações econômicas e tecnológicas, encontrou seu fim não em uma crise de mercado, mas em uma única senha fraca. A KPN Logistics Group, uma venerável companhia de logística do Reino Unido, foi forçada a declarar falência e demitir seus 700 funcionários após ser paralisada por um devastador ataque de ransomware, executado pelo notório grupo cibercriminoso Akira.

O caso, ocorrido em junho deste ano, é uma das mais trágicas e didáticas demonstrações do poder destrutivo de uma falha de segurança básica. Ele serve como um conto sombrio para o mundo corporativo, provando que a história, o tamanho e a reputação de uma empresa não valem nada diante de uma porta digital deixada aberta.

Crônica de uma Morte Anunciada: A Invasão Passo a Passo

A cadeia de eventos que levou ao colapso da KPN Logistics começou da forma mais trivial possível: uma credencial de funcionário, com uma senha fraca, usada em um sistema exposto à internet. Crucialmente, esta conta não exigia autenticação de múltiplos fatores (MFA), aquela camada extra de segurança que pede um código do celular ou um token, por exemplo.

Para o grupo Akira, encontrar essa brecha foi como encontrar a chave de um cofre deixada sob o capacho. Uma vez dentro da rede, os criminosos agiram com uma eficiência brutal:

- Acesso e Movimentação: Com a credencial inicial, eles exploraram a infraestrutura digital da empresa, movendo-se lateralmente para obter controle de sistemas críticos.

- Criptografia e Sequestro: Eles ativaram seu ransomware, criptografando todos os dados vitais para a operação da KPN Logistics — informações comerciais, dados de clientes, planejamento de rotas de transporte, tudo se tornou inacessível.

- Destruição dos Backups: Em um golpe de mestre, e a etapa que selou o destino da empresa, os hackers localizaram e destruíram todos os backups e os sistemas de recuperação de desastres. Sem cópias de segurança, a empresa não tinha como restaurar suas operações.

Com a KPN de joelhos, o grupo Akira fez sua exigência: £5 milhões (cerca de R$ 32 milhões) para, supostamente, devolver o acesso aos dados.

O Efeito Dominó: Da Paralisação à Falência

A KPN Logistics possuía uma estrutura de TI considerada em conformidade com as leis britânicas e até mesmo um seguro contra ciberataques. No entanto, a realidade se impôs brutalmente: a apólice de seguro não era suficiente para cobrir o resgate milionário, e a destruição dos backups tornou a recuperação técnica e financeiramente inviável.

O impacto no mundo real foi imediato e catastrófico. Sem acesso aos dados de rotas e logística, toda a frota de caminhões da empresa foi forçada a parar. As operações cessaram completamente. Em questão de semanas, a empresa, que faturava milhões e empregava centenas de pessoas, entrou em um processo de insolvência civil — um decreto judicial que atesta que as dívidas superam o patrimônio.

O resultado foi o fim de uma empresa de quase dois séculos e a perda do emprego para mais de 700 funcionários e suas famílias.

O Espelho Brasileiro: Um Cenário Ainda Mais Assustador

Se o caso de uma empresa britânica com compliance e seguro impressiona, a realidade brasileira é um convite à preocupação. Relatórios recentes pintam um quadro alarmante sobre a cultura de cibersegurança no país.

- Segundo um relatório de 2025 da ESET, renomada empresa de segurança digital, 29% das empresas brasileiras afirmaram ter sofrido pelo menos um ataque de ransomware apenas neste ano.

- Pior ainda, o mesmo estudo revela que 73% das empresas no Brasil não contratam nenhum tipo de seguro contra riscos cibernéticos, o que significa que, ao contrário da KPN, a maioria não teria sequer um ponto de partida para a recuperação.

E a porta de entrada para esses ataques continua sendo a mesma: senhas fracas. Um relatório anual da NordPass, que analisa senhas expostas em vazamentos de dados, mostra que a senha mais popular no Brasil continua sendo, inacreditavelmente, “123456”, seguida de perto por variações óbvias. Criminosos levam menos de um segundo para quebrar tais senhas com ferramentas automatizadas.

- Fonte Confiável: Relatório NordPass – Senhas Mais Comuns

O Manual de Sobrevivência Digital: Como Evitar o Mesmo Destino

A tragédia da KPN Logistics foi causada por uma falha básica, não por uma vulnerabilidade desconhecida e supercomplexa. Isso significa que as medidas de proteção mais eficazes são, muitas vezes, as mais simples. O Rarduér compilou as práticas essenciais que servem tanto para grandes corporações quanto para o usuário comum:

- A Fortaleza Começa na Senha (e no Múltiplo Fator): Use senhas longas, com letras, números e símbolos. Evite repetições. Utilize um gerenciador de senhas para criar e armazenar credenciais únicas para cada serviço. E, o mais importante: ative a autenticação multifator (MFA) em absolutamente tudo que for possível (e-mail, redes sociais, sistemas da empresa).

- Backups Seguros e Testados (A Regra 3-2-1): A regra de ouro é ter três cópias dos seus dados importantes, em duas mídias diferentes, com uma cópia mantida em local isolado (fora do escritório ou em uma nuvem segura e desconectada da rede principal). Não basta ter backup; é preciso testá-lo regularmente.

- Higiene Digital Constante: Mantenha todos os sistemas operacionais, aplicativos e softwares sempre atualizados para corrigir vulnerabilidades conhecidas.

- Princípio do Privilégio Mínimo: Cada funcionário ou usuário deve ter acesso apenas ao que é estritamente necessário para sua função. Isso limita o dano caso uma credencial seja comprometida.

- Desconfiança como Política (Atenção ao Phishing): Treine sua equipe e a si mesmo para desconfiar de e-mails urgentes, links suspeitos e ofertas “boas demais para ser verdade”. A maioria dos ataques de roubo de credenciais começa com um e-mail de phishing bem-sucedido.

O fim da KPN Logistics é uma lição dolorosa de que, no século XXI, a cibersegurança não é um custo de TI, mas um investimento na própria sobrevivência do negócio. A maior vulnerabilidade, muitas vezes, não está no software, mas na falsa sensação de que “isso nunca vai acontecer comigo”.

Por Diogo Neves, Redator Especializado em Tecnologia – Rarduér