Grupo “World Leaks”, sucessor do temido Hunters International, reivindica a autoria do ataque. A Dell afirma que dados de clientes não foram comprometidos, mas o incidente expõe os perigos que rondam até mesmo os ambientes mais controlados das corporações.

A Dell Technologies, uma das maiores e mais reconhecidas fabricantes de hardware do mundo, confirmou ter sido vítima de um significativo ataque cibernético. Um grupo de hackers reivindicou a extração de aproximadamente 1,3 terabytes (TB) de dados sensíveis de um dos ambientes internos da companhia, levantando um alerta sobre a segurança de suas operações e a sofisticação dos grupos de ransomware modernos.

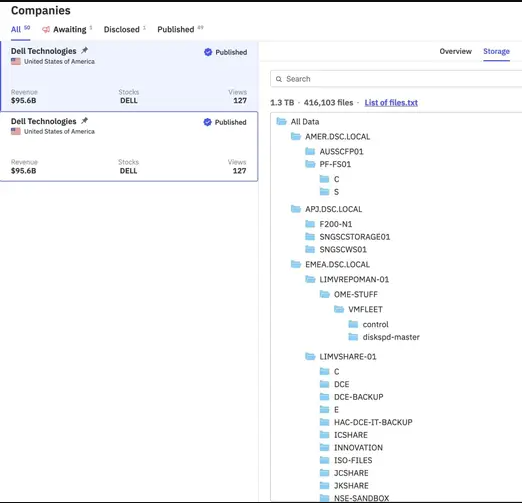

O grupo por trás da ação é o World Leaks, que em seu site na dark web não apenas anunciou o feito, mas também começou a divulgar provas do material roubado. Embora a Dell tenha agido rapidamente para conter os danos e tranquilizar o mercado, o incidente serve como um estudo de caso sobre como até mesmo sistemas considerados “isolados” podem se tornar um valioso tesouro para criminosos digitais.

A Invasão: Anatomia de um Ataque ao “Showroom Digital”

O alvo do ataque não foi a rede corporativa principal da Dell, mas sim o seu Customer Solution Center (CSC). Para o leitor leigo, é crucial entender o que isso significa. O CSC funciona como um “laboratório” ou um “showroom digital” de alta tecnologia. É um ambiente controlado e isolado, onde a Dell demonstra seus produtos, realiza testes e desenvolve Provas-de-Conceito (POCs) para clientes corporativos.

A Dell enfatiza que este centro “opera separadamente dos sistemas de clientes e parceiros”. A separação é uma prática de segurança padrão (conhecida como air-gapping ou segmentação de rede) e, neste caso, foi o que impediu um desastre de proporções muito maiores.

Em nota enviada ao respeitado site de cibersegurança BleepingComputer, a empresa declarou: “um agente mal-intencionado obteve acesso não autorizado a um Centro de Soluções da Dell […] que não está conectado ao ambiente de TI principal da Dell nem aos sistemas de clientes ou parceiros.”

O Tesouro Vazado: O que Realmente Havia nos 1,3 TB?

A grande questão é o valor do que foi roubado. Embora dados de clientes não tenham sido expostos, a lista de arquivos divulgada pelos hackers como prova do roubo revela informações internas de grande valor estratégico e operacional. A análise preliminar indica que os dados comprometidos incluem:

- Arquivos de Backup e Configuração: Essencialmente, a “planta baixa” de partes da infraestrutura de TI do centro. Em mãos erradas, esses dados podem ser estudados para encontrar novas vulnerabilidades.

- Logs de Sistema: São os “diários de bordo” dos servidores, que registram toda a atividade. Eles podem revelar rotinas operacionais, nomes de administradores e outros detalhes técnicos.

- Informações de Projetos de Prova-de-Conceito (POC): Este é talvez o dado mais sensível. POCs contêm informações sobre tecnologias emergentes, soluções customizadas para grandes clientes e, potencialmente, vislumbres de futuros produtos. É um material de alto valor de inteligência competitiva.

- Diretórios e listas de servidores internos: Um mapa detalhado dos sistemas dentro do ambiente atacado.

Apesar da gravidade, fontes como o site Cyber Security News apontam que parte dos dados, como uma lista de contatos, parece estar desatualizada e ter “importância operacional mínima”. Esta é a narrativa que a Dell sustenta para minimizar o impacto do vazamento.

Os Criminosos: Quem é o Grupo World Leaks?

O World Leaks não é um nome novo no submundo do crime digital, mas sim uma reformulação. Trata-se do sucessor direto do Hunters International, um conhecido grupo especializado em ransomware e extorsão de dados. O modelo de negócios desses grupos é claro: eles invadem sistemas, roubam o máximo de dados possível e depois exigem um pagamento (resgate) para não vazar as informações publicamente e/ou para devolver o acesso aos sistemas criptografados.

A “marca” World Leaks surgiu em janeiro de 2025 e, desde então, já listou em seu site quase 50 empresas como vítimas, demonstrando uma operação agressiva e organizada.

A Posição da Dell: O Dilema da Extorsão

A postura da Dell até o momento tem sido firme. A empresa confirmou a brecha, iniciou uma investigação interna e está cooperando com as autoridades, mas não deu qualquer indicação de que irá ceder à extorsão ou negociar com os hackers. Esta é uma decisão complexa que grandes corporações enfrentam: pagar o resgate pode resolver o problema a curto prazo, mas financia o crime e não oferece garantia alguma de que os dados serão de fato destruídos. Não pagar, por outro lado, significa arcar com os danos de reputação e as consequências do vazamento público.

Análise Rarduér: Um Alerta Sobre a Segurança da “Periferia”

O ataque à Dell é um lembrete contundente de que, em cibersegurança, não existe “periferia”. Embora o “coração” do negócio — os dados de clientes e os sistemas transacionais — estivesse protegido, a invasão de um ambiente secundário já é suficiente para causar um dano considerável.

A perda de informações sobre projetos futuros pode impactar a competitividade da empresa, e a simples exposição de sua infraestrutura interna já representa um risco de segurança. O incidente reforça a necessidade de uma política de “confiança zero” (zero trust), onde cada parte da rede, independentemente de sua função, é tratada como um alvo potencial e protegida com o máximo rigor. A batalha da Dell contra o World Leaks está apenas começando e será observada de perto por todo o setor de tecnologia.

Por Diogo Neves, Redator Especializado em Tecnologia – Rarduér