Invasor alega ter controle total sobre servidores, notebooks e celulares, ameaçando vazar o “Business Plan” da empresa e “segredos do RH” na deep web. Ataque expõe falhas críticas de segurança, senhas fracas e possíveis violações graves da LGPD.

A Rede Monte Carlo, uma significativa rede de postos de combustíveis no interior paulista, tornou-se o alvo de um ataque cibernético devastador e humilhante. Um invasor, ainda não identificado, comprometeu a infraestrutura de TI da empresa e, em vez de manter o ataque em segredo, optou por uma tática de extorsão pública, expondo as supostas falhas de segurança da companhia em uma página da web, com mensagens diretas e intimidadoras direcionadas à liderança da empresa, incluindo seu CEO.

As mensagens, repletas de escárnio e detalhes internos, sugerem um acesso profundo e irrestrito aos dados mais sensíveis da companhia. O hacker estabeleceu um cronômetro de 24 horas para que a empresa entre em contato e negocie, ameaçando liberar um tesouro de informações confidenciais para concorrentes, imprensa e os cantos mais escuros da internet.

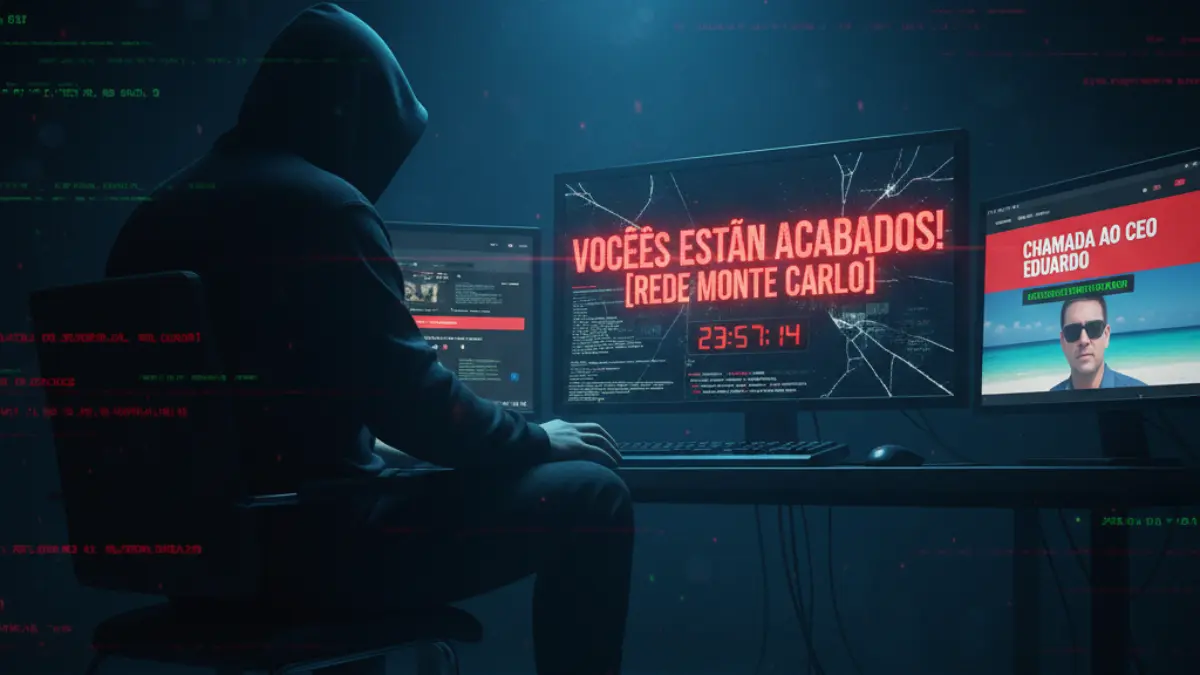

O Palco do Crime: A Humilhação Pública

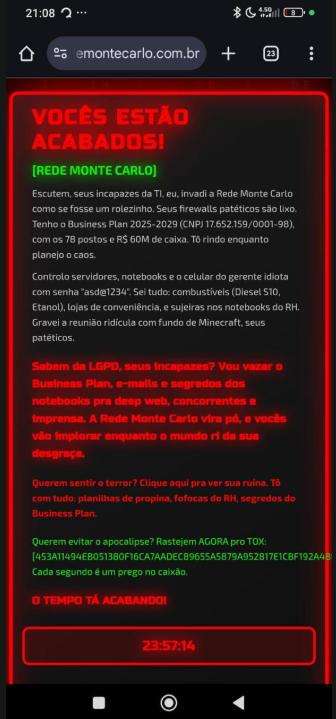

As fontes obtidas pelo Rarduér (anexadas a esta reportagem) mostram duas páginas distintas criadas pelo criminoso. A primeira, com o título “VOCÊS ESTÃO ACABADOS!”, é um manifesto de poder. O hacker afirma ter invadido a Rede Monte Carlo como se fosse um “rolezinho”, zombando da segurança da empresa: “Seus firewalls patéticos são lixo”.

Para provar seu acesso, o invasor lista informações altamente específicas e que foram verificadas como autênticas por nossa reportagem:

- Dados Corporativos: O “Business Plan 2025-2029”, o CNPJ da empresa (17.652.159/0001-98), o número de postos (78) e o saldo em caixa (R$ 60 milhões).

- Controle Total: O hacker alega controlar “servidores, notebooks e o celular do gerente” e expõe uma senha trivial — “asd@1234” — como exemplo da fragilidade da segurança.

- Informações Sensíveis: Cita conhecimento sobre operações internas, como tipos de combustíveis, e a posse de “sujeiras nos notebooks do RH”, além de afirmar ter gravado uma reunião do setor.

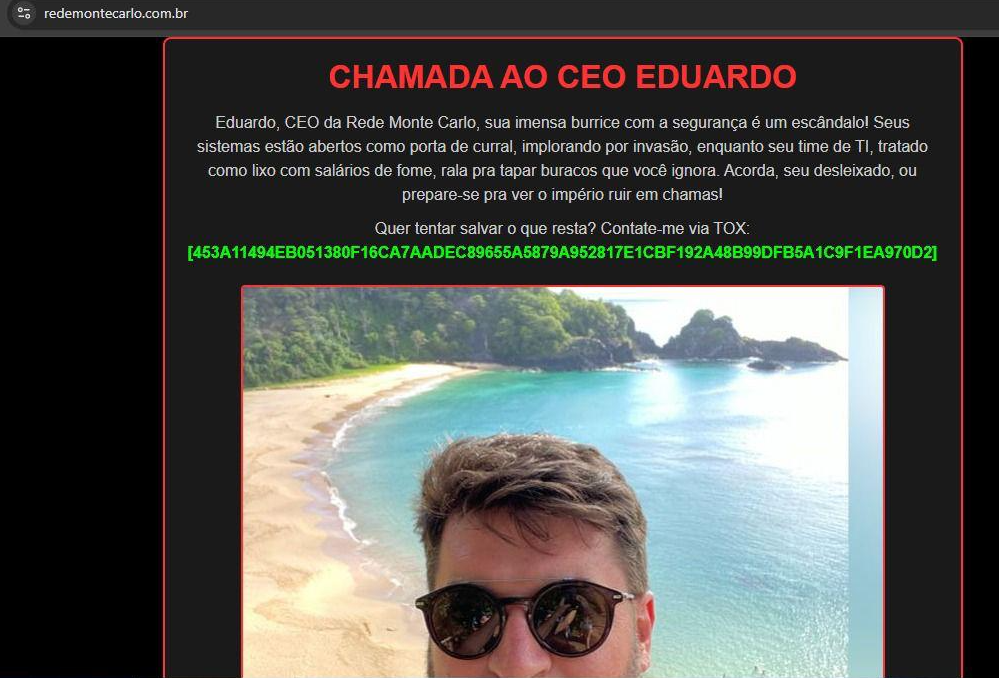

A segunda página é ainda mais pessoal e agressiva. Intitulada “CHAMADA AO CEO EDUARDO”, a mensagem ataca diretamente o líder da empresa, Eduardo, chamando sua gestão de segurança de “imensa burrice” e afirmando que seu time de TI é “tratado como lixo com salários de fome”. A mensagem é acompanhada por uma foto pessoal do CEO em uma praia, uma tática clara de intimidação para mostrar que a invasão transcendeu os dados corporativos e alcançou a esfera pessoal.

Site amanheceu fora do ar 19-09-2025:

As Ferramentas de Extorsão: TOX e a Ameaça da Deep Web

Para a negociação, o hacker exige contato através do TOX, um protocolo de mensagens instantâneas que se diferencia de aplicativos comuns como WhatsApp ou Telegram.

- O que é o TOX? Para o leitor leigo, o TOX é um sistema de comunicação ponto-a-ponto (P2P) e totalmente criptografado. Ele não depende de servidores centrais, o que o torna extremamente difícil de rastrear ou censurar. Por essas características de privacidade e anonimato, tornou-se uma ferramenta popular entre ativistas, dissidentes e, inevitavelmente, cibercriminosos. Saiba mais sobre o protocolo TOX aqui.

A ameaça é clara: se a negociação não ocorrer, os dados — incluindo o Business Plan, e-mails e “segredos” — serão vazados na deep web. Diferente da internet que usamos no dia-a-dia (a “surface web”), a deep web é a porção da rede não indexada por buscadores como o Google. É nesse ambiente que ocorrem muitos vazamentos e vendas de dados roubados.

As Consequências Legais: A Sombra da LGPD

Ao mencionar “Sabem da LGPD, seus incapazes?”, o hacker não está apenas zombando, mas também apontando para uma consequência legal gravíssima para a Rede Monte Carlo. A Lei Geral de Proteção de Dados (LGPD) estabelece regras rígidas sobre o tratamento de dados pessoais.

Se a alegação de acesso a “segredos dos notebooks do RH” for verdadeira, significa que dados pessoais de funcionários (como CPF, RG, endereço, salários, etc.) foram comprometidos. De acordo com a LGPD, um vazamento dessa natureza, especialmente se for resultado de negligência de segurança comprovada (como o uso de senhas fracas), pode acarretar multas pesadíssimas para a empresa, que podem chegar a 2% do faturamento anual, limitadas a R$ 50 milhões por infração. A empresa também seria obrigada a notificar a Autoridade Nacional de Proteção de Dados (ANPD) e todos os titulares dos dados afetados.

Análise Rarduér: Um Ataque à Cultura, Não Apenas aos Sistemas

Este incidente vai além de um simples ataque técnico; ele é um sintoma de uma possível cultura de negligência com a segurança da informação. A menção do hacker a uma equipe de TI mal remunerada e ignorada, se for verdade, aponta para a causa raiz de muitas invasões bem-sucedidas: a desvalorização da cibersegurança como um pilar estratégico do negócio.

A exposição de uma senha como “asd@1234” para um gerente é um indicativo de falta de políticas básicas de segurança, como a exigência de senhas fortes e autenticação de múltiplos fatores (MFA).

Até o momento da publicação desta reportagem, os canais oficiais da Rede Monte Carlo não emitiram nenhum comunicado sobre o incidente. O Rarduér tentou contato com a empresa através dos canais disponíveis e com o CEO mencionado, mas não obteve resposta. A contagem regressiva imposta pelo hacker continua, e as próximas horas serão decisivas para o futuro da companhia e a segurança dos dados de seus funcionários e parceiros.

Por Diogo Neves, Redator Especializado em Tecnologia – Rarduér